Seguridad multinube: desafíos y soluciones

- 29 de septiembre de 2022

Cuantas más nubes utilices, más riesgos de seguridad puede correr tu empresa. A continuación se explica lo que hay que tener en cuenta y cómo mantenerse a salvo.

Imagínate una empresa de suministro de energía extendida por un gran centro urbano, que da servicio a millones de personas. Los empleados y los contratistas necesitan acceso ininterrumpido a las redes y los escritorios de la nube para todos los aspectos del servicio de atención al cliente, las finanzas, el transporte y los materiales. Otras personas usan dispositivos portátiles de Internet de las cosas (IoT) sobre el terreno. De la noche a la mañana, un huracán se lleva algunos de los principales transformadores de la ciudad y provoca apagones en un centro urbano vital. Por desgracia, este problema cada vez es más común. En 2020, el huracán Delta dejó sin electricidad a toda Luisiana y afectó a cientos de miles de consumidores. Ida, un huracán todavía más fuerte, golpeó al año siguiente. Causó cortes de servicio en ocho estados y afectó a unos 1,2 millones de clientes.

Los desastres naturales no son la única amenaza a la que se enfrenta la infraestructura de una nube. Los ciberdelincuentes son un peligro constante porque saben que la recompensa puede ser muy grande. El Identity Theft Resource Center afirma que las filtraciones de datos que se hicieron públicas en 2021 fueron muchas más que las del año anterior, y que algunas afectaron a cientos de millones de usuarios.

Facebook sufrió un ataque informático en abril de 2021 que provocó la filtración de 533 millones de datos personales de usuarios de Facebook de todo el mundo. Los ataques de ransomware aumentaron más del 100 % respecto a las cifras de 2021, y las amenazas cifradas lo hicieron aún más (un 167 %), según SonicWall. El sofisticado ataque de malware a la cadena de suministro de SolarWinds, proveedor global de productos de supervisión de TI, puso en peligro datos de decenas de miles de clientes, incluidos Gobiernos.

LinkedIn, de Microsoft, fue víctima de un ataque en junio de 2021, y perdió los datos personales de 700 millones de usuarios, que se vendieron en un sitio web de la Internet profunda. Microsoft afirmó que no se había producido ningún fallo de seguridad, sino que los delincuentes habían hecho un mal uso de la interfaz de programación de aplicaciones (API) para reunir datos. (Una API es la interfaz que permite que dos aplicaciones se envíen solicitudes y se respondan).

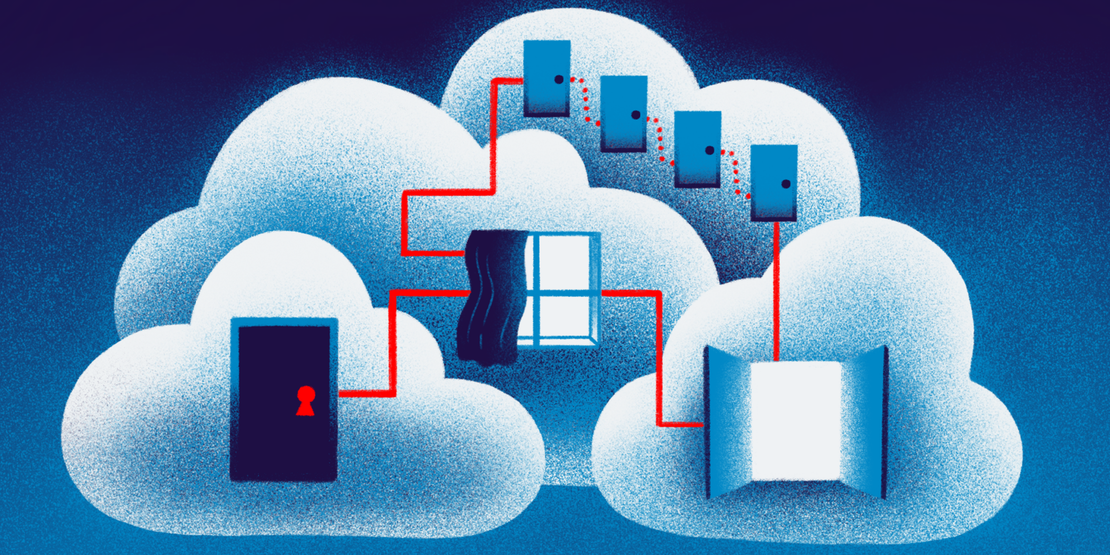

Estos riesgos existen cuando se usa una nube, pero se multiplican cuando se usan varias.

Uso creciente de la multinube

La transición a la infraestructura multinube, ya sea por parte de tiendas especializadas en línea, servicios públicos o bancos de desarrollo mundiales, parece inevitable en todos los sectores. En una entrevista en Protocol, David Linthicum, director de estrategia de nube de Deloitte, afirmó que el cambio suele producirse cuando se modifican las necesidades empresariales. “La gente experimenta transformaciones y evoluciona. Hace tres o cuatro años, se pensaba que lo mejor era usar un proveedor de nube única, y ahora optamos por utilizar la mejor tecnología de IA, la mejor tecnología de análisis, las mejores bases de datos y cosas así”.

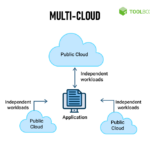

Imagina que tu empresa está realizando la transición de un solo almacenamiento en la nube a una opción multinube. Esto puede incluir nubes públicas, privadas o perimetrales para aplicaciones y otros servicios. (Otra opción es la nube híbrida, que combina arquitectura de nube pública o privada y servidores de TI locales). Asociarse con varios proveedores de nubes te permite personalizar en función de tus necesidades y evita la dependencia de un servicio que tiene puntos fuertes, pero también puntos débiles. Conservas la experiencia de la seguridad en la nube, pero esa seguridad, repartida entre diferentes proveedores, puede ser más difícil de gestionar.

Puedes obtener más información sobre los cuatro tipos de almacenamiento en la nube aquí.

Los principales proveedores de nube ofrecen varios paquetes escalables. Las funciones de seguridad de AWS de Amazon pueden ayudar a gestionar datos militares, registros gubernamentales o transacciones financieras de gran volumen. Tus teletrabajadores pueden transferir Office y otras aplicaciones de escritorio y software de videoconferencia mediante Microsoft Azure, o tu empresa puede utilizar Google Cloud Platform para crear, probar y desarrollar aplicaciones. Estas tres empresas de la nube controlan ahora gran parte de los datos en la nube. Todas pueden usar aplicaciones de software como servicio (SaaS) en interacciones empresariales básicas, como las de marketing, correo electrónico y gestión de proyectos.

Las ventajas son la baja latencia, la velocidad, el gran ancho de banda, la comodidad, la externalización de la seguridad y las actualizaciones del SO, las mejoras del software de última generación, el cumplimiento normativo (para la banca y otros sectores que manejan datos confidenciales) y la computación perimetral para dispositivos portátiles y teletrabajadores.

En State of the Cloud Report de Flexera 2022 se consultó a más de 750 responsables de la toma de decisiones sobre la nube y a otros expertos en TI a finales de 2021. Todos estuvieron de acuerdo en que el uso de nubes públicas, privadas o híbridas va a ser la norma. Los encuestados destacaron la necesidad de estrategias transversales holísticas para la creación de nubes, la migración, el uso de nubes públicas, etc. Entre las principales preocupaciones se incluyen:

- Optimizar el uso existente de las nubes (59 %)

- Migrar más cargas de trabajo a la nube (57 %)

- Pasar del software local al SaaS (42 %)

Sea cual sea el tamaño de tu empresa, es mejor prepararse que quedarse atrás, o desperdiciar tiempo y recursos en productos infrautilizados o innecesarios. El informe de Flexera estima que incluso las pymes gastarán más de 1,2 millones de dólares en uso de la nube en 2022.

Problemas de seguridad de plataformas de nube única o multinube

Oracle estima que el 76 % de las empresas usan más de una nube pública, y que las que tienen ingresos de 1000 millones de dólares o más utilizan al menos tres nubes públicas. Con ese nivel de inversión, la seguridad multinube se convierte en una preocupación aún más urgente. Los proveedores multinube y de nube única comparten estos riesgos:

- La inmensa variedad de servicios y arquitecturas disponibles puede hacer más difícil una supervisión exhaustiva.

- La implementación de nuevas funciones puede ser más rápida que los controles de seguridad.

- Un mayor número de puntos de conexión de acceso público puede aumentar la superficie expuesta a ataques.

¿Es segura la multinube?

Cuando las empresas llevan sus arquitecturas y sus datos a entornos de nube, los equipos de TI necesitan una estrategia personalizada y adaptable para las funciones de seguridad de todos los proveedores. Este coste adicional es necesario para proteger los datos en sus arquitecturas multinube.

En una mesa redonda organizada por Protocol, Paul Cormier, presidente y director general de Red Hat, afirmó que la seguridad multinube es una tarea compleja para los equipos internos. “Todo el mundo tiene servicios con nombres similares. Son muy potentes, pero son silos. Y con esos silos, ahora están multiplicando esa complejidad por 5 o por 10 para su personal de operaciones y seguridad”.

Un proveedor de nube única controla las actualizaciones de su software de seguridad, lo que simplifica las interacciones con sus clientes. Por lo tanto, la transición a una arquitectura multinube plantea estos retos de seguridad:

- La TI tiene que mantenerse al día de todas las actualizaciones en varias nubes, y asegurarse de que los empleados las utilizan.

- A veces, servicios externos se encargan de la seguridad de los proveedores de nube, lo que significa que algunas partes del entorno de nube no son accesibles.

- Como los empleados acceden a varias nubes, cada una con sus propios protocolos de seguridad y acceso, el riesgo de que haya vulnerabilidades aumenta.

- Los teletrabajadores pueden usar dispositivos portátiles, ordenadores portátiles, etc., lo que significa que pueden producirse errores humanos y estos pueden ser más difícil de identificar.

- La falta de formación exhaustiva sobre todas las plataformas en la nube puede llevar a errores al configurar las medidas de seguridad de cada nube.

¿Hay costes ocultos en tu configuración multinube? Aquí descubrirás cómo averiguarlo.

Prácticas recomendadas de seguridad multinube

Los proveedores de nube incluyen muchas funciones de seguridad, como autenticación multifactor, cifrado, gestión de identidad y acceso, herramientas de cumplimiento normativo y gobernanza, y detección de amenazas y anomalías. Sin embargo, Gartner señala que el error humano también puede provocar fallos de seguridad caros. Esto aboga por un cambio de mentalidad en el que se pase de la pregunta “¿Es segura la nube?” a “¿Estoy usando la nube de forma segura?”.

Tu estrategia de almacenamiento de datos debe lograr el equilibrio entre el presupuesto y la tolerancia al riesgo y determinar qué flujos de datos requieren más funciones de seguridad. Incluso con una estrategia de gestión de riesgos para la nube, los equipos de TI deben auditar e interiorizar las lecciones aprendidas, tanto a nivel interno como en lo que se refiere a filtraciones que llegan a las noticias.

Estas prácticas recomendadas, junto con la contratación del personal adecuado, pueden ayudar en gran medida a evitar las filtraciones y a recuperar los datos en caso de desastre. Sí, reduce el error humano mediante la automatización, pero crea alianzas empresariales personales con quienes protegen tus valiosos activos.

- Asume la propiedad de la seguridadcon una evaluación de riesgos que se modifique según sea necesario: no pongas toda la seguridad en manos de proveedores de nube.

- Sincroniza herramientas de seguridad en plataformas multinube, automatizando los protocolos de cumplimiento. Intenta reducir o eliminar las herramientas de seguridad específicas que solo abordan un posible problema, porque los parches pueden multiplicarse y ser difíciles de seguir.

- Establece relaciones con el personal de seguridad de la nube de TI, que son los expertos en políticas, actualizaciones y formas de rellenar lagunas.

- Virtualiza y usa productos SaaS adicionales, aparte de productos en la nube, para la elaboración de informes, la implementación y la creación de una política de seguridad exhaustiva.

Da el siguiente paso en la protección de tu red con cortafuegos como servicio (FWaaS).

Adopción de un enfoque de confianza cero

Cuando las empresas usaban servidores internos, reinaba la filosofía del castillo y el foso, lo que significaba que los cortafuegos mantenían a raya a la mayoría de los hackers. Sin embargo ahora, según Gartner, “la confianza basada en la ubicación física se quiebra cuando los usuarios son móviles y cuando hay socios externos que requieren acceso. Eso crea una confianza implícita excesiva, de la que abusan los atacantes”.

Por lo tanto, los equipos de seguridad están adoptando cada vez más un enfoque de confianza cero. Están incorporando la seguridad en toda la infraestructura y supervisando y probando continuamente las áreas que podrían ser vectores de entrada ilegal.

Las soluciones de seguridad tienen que ser continuas y rigurosas, y funcionar a nivel empresarial: debe realizarse un examen profundo de aquello a lo tiene acceso cada usuario, desde dónde tiene acceso y en qué momentos. Con el aumento de los dispositivos móviles, la seguridad tiene que llegar a los puntos de conexión de los datos. En resumen, abogamos por:

- Promover las mismas medidas de seguridad en todos los entornos de nube.

- Utilizar una herramienta de infraestructura como código (IaC), como Megaport Terraform Provider, para garantizar la homogeneidad de la configuración y permitir la gestión de cambios.

- Reducir los puntos de conexión de acceso público utilizando soluciones privadas de conectividad multinube como Megaport Cloud Router (MCR) para el enrutamiento de nube a nube, o nuestras opciones de conectividad de centros de datos para la conectividad de centro de datos a nube.

- Considerar la posibilidad de usar una arquitectura SASE y ZTNA para el perímetro de tu nube, y opciones de cortafuegos como servicio (FWaaS) para la conectividad internube y perimetral.